İçindekiler

Fidye Yazılımları (Ransomware) ve Yeni Nesil Saldırılar

2025 itibariyle fidye yazılımları artık sadece e-posta ekiyle gelen zararlı dosyalarla değil, yapay zeka destekli sosyal mühendislik teknikleriyle daha karmaşık biçimlerde karşımıza çıkıyor.

🎯 Hedef: Kurumsal Sunucular & Bulut Tabanlı Sistemler

- Saldırganlar artık sadece bireysel bilgisayarlara değil, tüm sunucu altyapısını şifreleyerek iş sürekliliğini felce uğratıyor.

- Ödeme talepleri ise artık kripto paranın yanı sıra verilerin satılmaması veya ifşa edilmemesi üzerine kurulu oluyor.

🧠 Yeni Nesil Tehditler

- AI destekli otomatik saldırılar:

Saldırganlar, sistem açıklarını tanımlamak ve erişim yolları üretmek için yapay zeka kullanıyor. - Deepfake saldırıları:

CEO veya üst düzey yöneticilerin ses ve görüntü taklitleriyle finansal dolandırıcılık vakaları arttı.

✅ Çözüm Önerileri:

- Immutable backup (değiştirilemez yedekleme) sistemlerine geçin.

- Ağ segmentasyonu yaparak saldırganın yayılma alanını daraltın.

- EDR/XDR çözümleri ile anomali tespiti gerçekleştirin.

- Yedeklemeleri çevrimdışı ortamda da tutun.

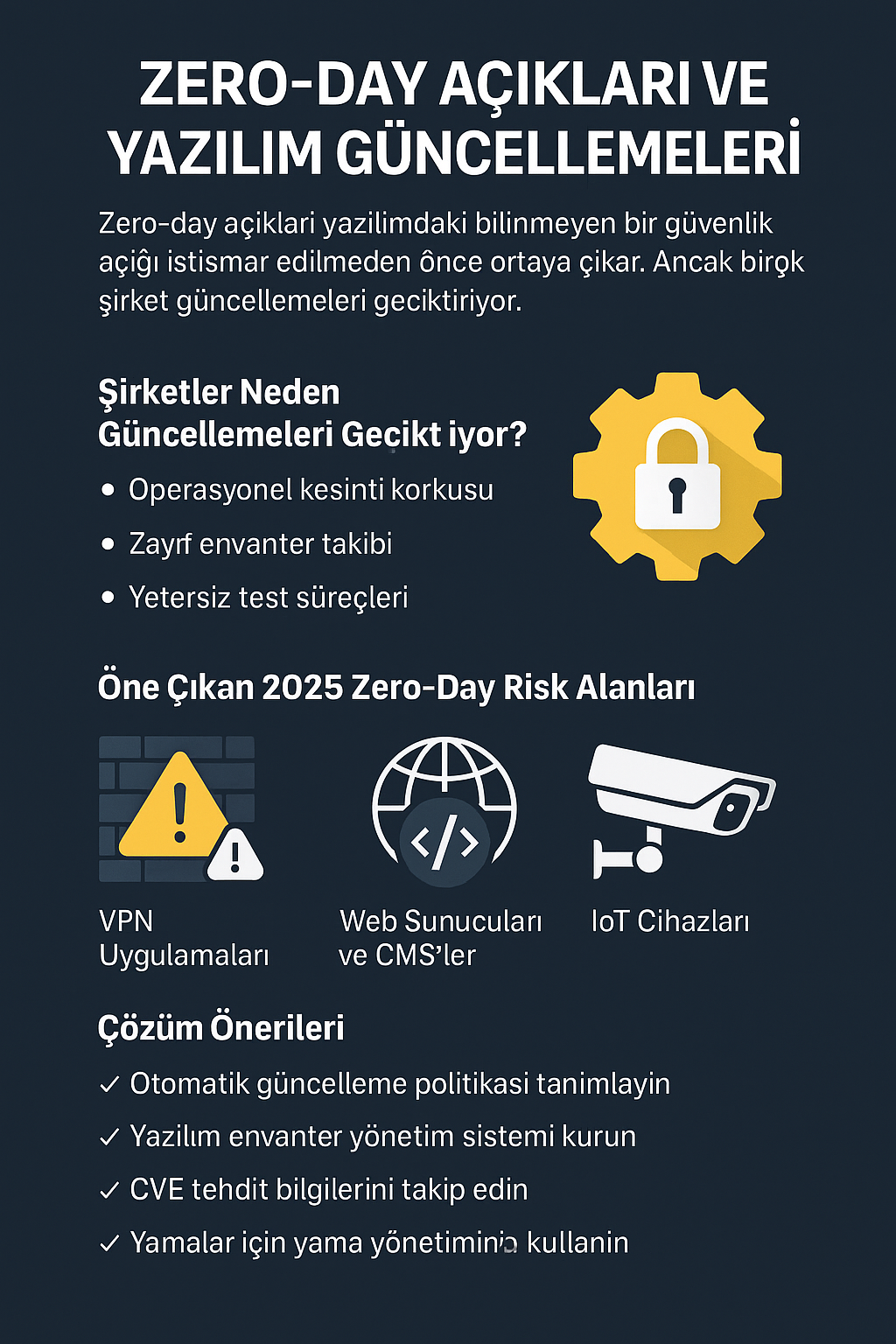

Zero-Day Açıkları ve Yazılım Güncellemeleri

Zero-day (sıfır gün) açıkları, yazılımdaki bir güvenlik zaafının, üretici firma tarafından henüz fark edilmeden kötü niyetli kişiler tarafından kullanılması durumudur. 2025’te bu açıklar daha çok otomatize edilmiş tarayıcılar ve AI destekli exploit araçları ile istismar ediliyor.

📉 Şirketler Neden Hâlâ Güncellemeleri Geciktiriyor?

- Operasyonel kesinti korkusu: Güncellemelerin sistemleri bozabileceği endişesi

- Zayıf envanter takibi: Hangi yazılımın nerede yüklü olduğunu bilmemek

- Yetersiz test süreçleri: Güncellemeler öncesi sandbox denemelerinin olmaması

🔍 Öne Çıkan 2025 Zero-Day Risk Alanları:

- VPN uygulamaları (özellikle Fortinet, Pulse Secure açıkları)

- Web sunucuları ve CMS sistemleri (WordPress eklentileri dahil)

- SaaS yazılımlarında oturum hijacking açıkları

- IoT cihazlarında firmware zafiyetleri

✅ Çözüm Önerileri:

- Yazılım envanter yönetim sistemi kurun.

- Tüm sistemlerde otomatik güncelleme politikası tanımlayın.

- Zero-day risklerini izlemek için CVE platformlarını ve Threat Intelligence çözümlerini kullanın.

- Yama yönetimini haftalık veya aylık planlarla disipline edin.

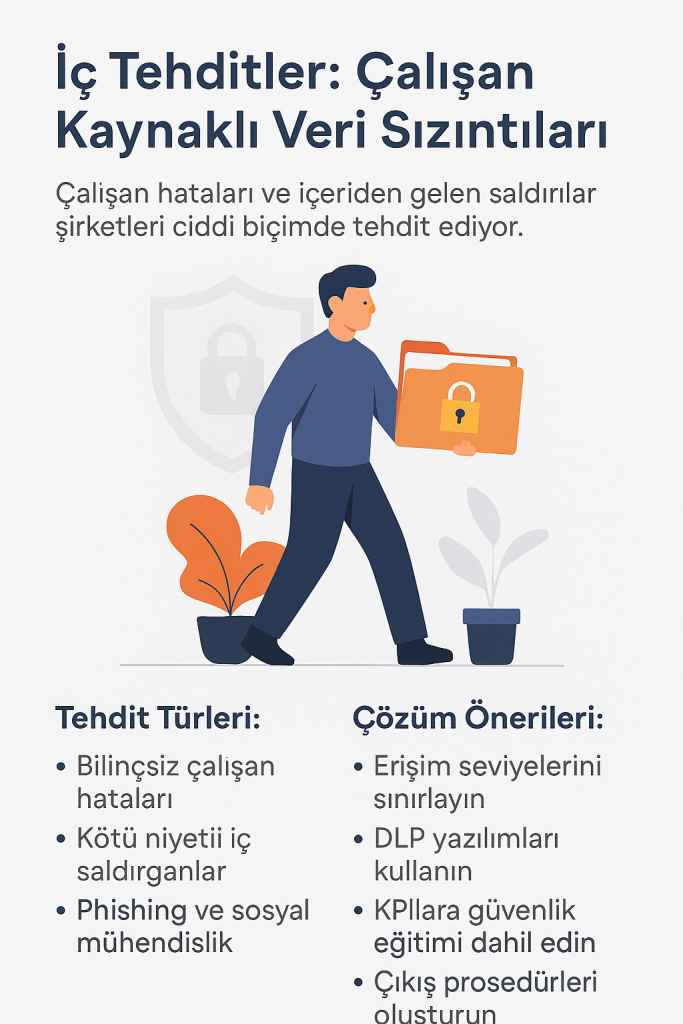

İç Tehditler: Çalışan Kaynaklı Veri Sızıntıları

Siber saldırıların %60’tan fazlası, doğrudan veya dolaylı olarak insan hatası ya da içeriden gelen ihlaller nedeniyle gerçekleşiyor. 2025’te bu oran daha da artıyor çünkü uzaktan çalışma ve BYOD (kendi cihazını getir) politikaları, güvenlik sınırlarını bulanıklaştırıyor.

🔥 Tehdit Türleri:

- Bilinçsiz çalışan hataları:

Paylaşılmaması gereken belgelerin e-posta ile dışarıya gönderilmesi, şifrelerin not defterlerinde saklanması gibi davranışlar. - Kötü niyetli iç saldırganlar:

İşten ayrılan çalışanların sistemlere erişimi devam ettiğinde veya bilinçli veri hırsızlığı senaryoları. - Phishing ve sosyal mühendislik saldırılarına açık çalışanlar:

Gerçek gibi görünen e-posta, WhatsApp veya Teams mesajlarıyla parola sızdırma teknikleri.

✅ Çözüm Önerileri:

- Erişim seviyelerini sınırlayın:

Her çalışana sadece görev tanımına uygun erişim hakları verilmeli (least privilege policy). - DLP (Data Loss Prevention) yazılımları kullanın:

Kritik verilerin yetkisiz paylaşımı veya harici medyaya aktarımı engellenmeli. - KPI’lara güvenlik eğitimi dahil edin:

Çalışanlar yılda en az 2 defa interaktif siber güvenlik eğitimi almalı. - Çıkış prosedürleri oluşturun:

İşten ayrılan personelin tüm hesapları aynı gün içinde kapatılmalı, erişim logları kontrol edilmeli.

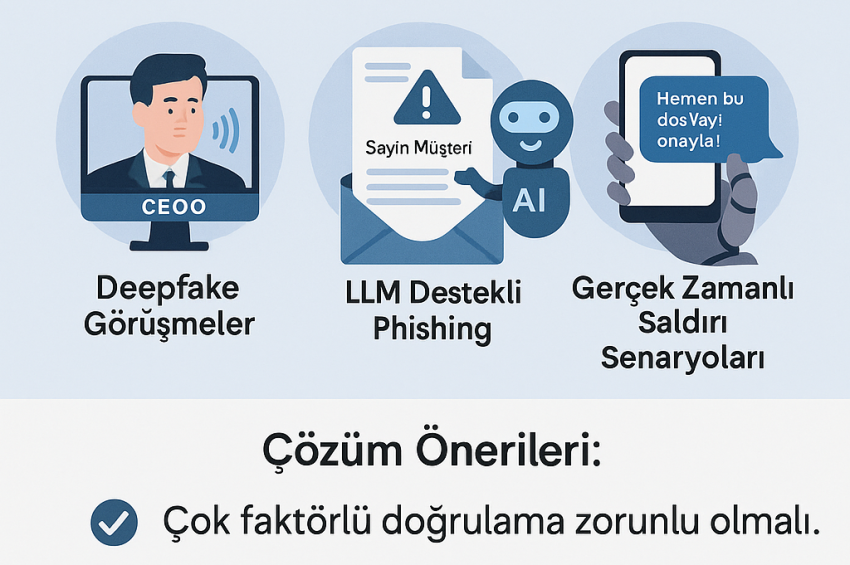

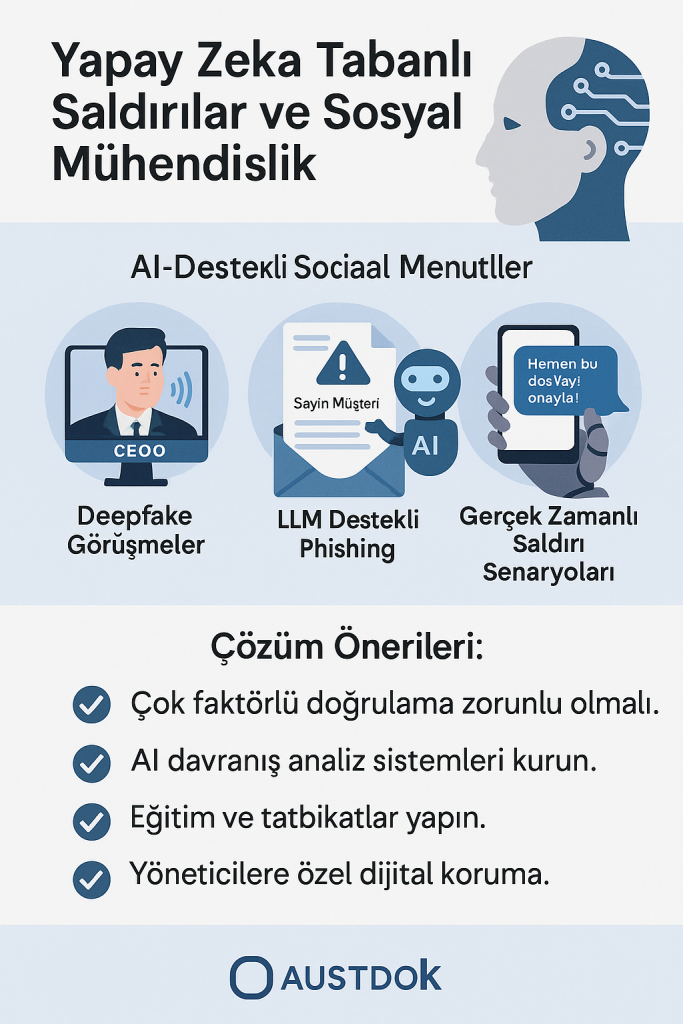

Yapay Zeka Tabanlı Saldırılar ve Sosyal Mühendislik

2025 yılında saldırganlar artık yalnızca teknik zafiyetleri değil, insan psikolojisini de hedef alıyor. Bunu daha da tehlikeli kılan şey: yapay zeka ile kişiye özel saldırı içerikleri oluşturulması.

🤖 AI Destekli Sosyal Mühendislik Yöntemleri

- Deepfake Görüşmeler:

Üst düzey yöneticilerin sesi veya görüntüsü taklit edilerek, muhasebe ya da insan kaynakları çalışanlarına ödeme talimatı veriliyor. - LLM Destekli Phishing:

Büyük dil modelleri sayesinde e-posta içerikleri artık akıcı, inandırıcı ve hedef odaklı yazılıyor. - Gerçek zamanlı saldırı senaryoları:

AI, LinkedIn gibi platformlardan alınan verilerle kurbana özel “acil” mesajlar üretebiliyor (örneğin: “Hemen bu dosyayı onayla!”).

🎯 En Çok Hedef Alınanlar:

- Finans ve muhasebe ekipleri

- CEO, CTO ve CISO düzeyindeki yöneticiler

- İnsan kaynakları ve personel bilgilerine erişimi olan birimler

✅ Çözüm Önerileri:

- Çok faktörlü doğrulama (2FA) zorunlu olmalı.

Özellikle finansal işlemler için ek onay katmanları gereklidir. - AI davranış analiz sistemleri kurun.

Şüpheli eylemleri tespit edip önceden uyarı verebilecek SIEM sistemlerine yatırım yapın. - Eğitim ve tatbikatlar yapın.

Deepfake ve dolandırıcılık senaryoları örnek alınarak çalışanlara interaktif eğitimler verilmeli. - Yöneticilere özel dijital koruma:

CEO Shield benzeri koruma hizmetleriyle yüksek profilli hesaplar izlenmeli.

Uygulama ve Bulut Güvenliği Açıkları

2025’te şirketlerin altyapılarının büyük kısmı artık SaaS (hizmet olarak yazılım) ve IaaS (hizmet olarak altyapı) servislerine taşınmış durumda. Bu durum güvenliği daha karmaşık hale getiriyor çünkü veriler şirketin fiziksel sınırlarının ötesinde birçok platformda dağıtılıyor.

🧱 Öne Çıkan Açık Türleri:

- Yanlış yapılandırma (misconfiguration):

AWS, Azure veya GCP gibi platformlarda güvenlik ayarlarının hatalı yapılması sonucu dışarıya açık veri havuzları ortaya çıkıyor. - Karmaşık API mimarileri:

Uygulamalar arası veri alışverişi sağlayan API’lerde yeterli doğrulama yapılmadığında siber saldırılar için açık kapı haline gelir. - Shadow IT ve izinsiz SaaS kullanımı:

Çalışanların yönetimden habersiz uygulamalar kullanması (örneğin kişisel Google Drive veya Trello hesapları) veri kaçaklarına neden olabilir.

🚨 2025’te Artan Risk Alanları:

- Çoklu bulut mimarileri (multi-cloud)

- Yapay zeka destekli SaaS çözümleri

- Sunucusuz uygulamalar (serverless)

- CDN üzerinden taşınan içeriklerin güvenliği

✅ Çözüm Önerileri:

- CASB çözümleri kullanın:

Cloud Access Security Broker yazılımları ile hangi SaaS uygulamalarının kim tarafından kullanıldığı izlenebilir. - WAF & API Gateway entegrasyonu sağlayın:

Uygulama katmanı güvenliği için güvenlik duvarları mutlaka API trafiğini kapsamalı. - Zero Trust yaklaşımı benimseyin:

Kimin, neye, ne zaman, nereden eriştiğini sürekli denetleyen bir sistem oluşturun. - Düzenli pentest ve denetim yapın:

Özellikle üçüncü taraf API’leri ve yazılımlar yılda en az 2 kez denetlenmeli.